发布时间:2026-03-17

浏览次数:97

近期发现的“.sorry”后缀勒索病毒感染后会加密文件并追加“.sorry”后缀。与之相似的“.locked”后缀多数属于TellYouThePass/LockBit等家族,两者属于不同变种,.sorry只用AES加密,.locked使用AES+RSA混合加密。由于“.sorry”每台机器使用唯一AES密钥且密钥上传服务器,目前无法免费解密,只能依赖清洁备份或专业恢复。我们针对“.sorry”提供7×24小时数据恢复服务,包括内存取证和备份恢复,帮助客户快速恢复数据,避免支付赎金风险

攻击特点:.sorry勒索病毒感染后执行AES对称加密,锁定文档/数据库/图片等文件并追加“.sorry”扩展。加密完成会生成勒索说明文件(如“How Recovery Files.txt”)提示受害者联系黑客。同类变种如Im Sorry(.imsorry)也属于此类攻击。

.locked区别:后缀“.locked”的勒索软件多为TellYouThePass家族成员。它对每个文件生成随机AES密钥并用RSA加密后存入文件头,因此每文件都有独立秘钥。.sorry与.locked没有共享密钥或代码,只是行为上都属于加密索要赎金。

传播途径:常见通过钓鱼邮件附件、漏洞利用、盗版捆绑或暴力破解RDP等入侵手段传播。受害主机通常因用户误操作或安全防护缺失而被感染。

加密流程:.sorry版本采用AES-256对称加密加锁文件,所有文件使用同一AES密钥;完成后追加“.sorry”后缀、生成勒索说明。.locked版本为每文件生成随机AES密钥和IV,再用RSA公钥对其加密,加密结果写在文件头部,并追加“.locked”。

密钥管理:.sorry对每台机器使用唯一AES密钥,加密后将密钥上传到攻击者服务器,攻击者持有解密秘钥;.locked家族则依赖预置的RSA私钥,受害者需将RSA加密的文件秘钥交给攻击者解密。

勒索特征:.sorry说明文件中含“请通过邮箱联系”等字样,邮件域名(如hitler.rocks)等可作检测线索。.locked说明通常列出其它邮箱/暗网渠道。文件后缀可作为直接识别标志。

自毁行为:两者均会删除系统卷影副本和清空事件日志。例如,常见命令包括vssadmin delete shadows /all /quiet、wevtutil cl System等。.sorry样本还会清理Prefetch和AmCache信息以隐藏踪迹。

我们提供专业的.sorry数据恢复服务,包括:

7×24小时响应:专业工程师即时在线,快速沟通并启动应急预案。

内存取证:病毒清除前优先采集内存镜像,分析并重建AES密钥;通过高级内存取证技术最大限度恢复被加密的数据。

磁盘恢复:针对破坏的日志和文件碎片,使用我们研发的重构算法进行数据扫描,力求在无备份时最大限度恢复文件。

备份还原指导:帮助客户检查现有备份,提供分级恢复方案,优先从可靠备份恢复数据。

安全加固咨询:提供事后安全加固服务,包括权限审计、漏洞修补和培训建议,防止再次感染。

IOC 样本:

后缀示例:.sorry、.imsorry、.locked

勒索说明关键词:“HELLO dear friend”、“Recovery Files.txt”、“systems@hitler.rocks”等

恶意命令:如vssadmin delete shadows、wevtutil cl Application

检测命令(示例):

查找被加密文件:Get-ChildItem -Path C:\ -Include *.sorry,*.locked -Recurse

搜索勒索说明:Select-String -Path C:\ -Pattern "Recovery Files"

查询卷影副本:vssadmin list shadows(检查是否被清空)。

日志导出:wevtutil qe System /q:"*[System[(Level=2)]]"(查看错误日志,观察清空迹象)。

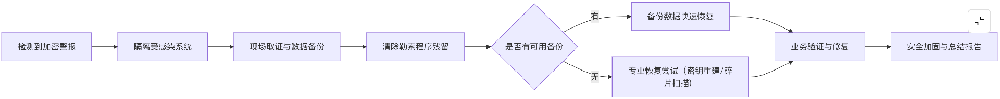

立即隔离:断开网络、下线受影响设备,防止勒索蔓延。

取证采集:先采集内存和磁盘镜像,然后导出重要日志。对关键文件或勒索说明进行数字签名校验。

勒索程序清除:使用专业杀毒或重装系统方式彻底清除恶意软件。

数据恢复:

优先从离线备份还原;如无备份,启动专业恢复流程(密钥重建、文件碎片扫描)。

切勿尝试自行支付赎金。

系统加固:修复漏洞、重置密码、部署多因素认证;更新安全策略,避免复发。

报告整理:提供详细恢复报告及取证包,协助客户内部汇报与监督合规。

| 服务项目 | 响应时间 | 价格模式 | 包含内容 |

|---|---|---|---|

| 紧急恢复服务 | 1小时内响应 | 按小时计费/日固定费 | 7×24小时技术支持,数据恢复尝试 |

| 深度取证分析 | 2工作日内初步报告 | 项目总价/小时计费 | 内存镜像分析、文件重建、取证文档 |

| 增值服务 | 病毒防御加固培训、安全策略审计 |

注:实际SLA与报价根据客户规模和数据量协商,以上仅供参考。

赎金支付风险:支付赎金不仅不保证数据恢复,还可能违反国际制裁法规,使企业承担更大法律和财务风险。

报告义务:根据相关法规,发生重大数据安全事件需上报监管部门和涉事客户。我们提供完整的取证链和事件分析报告,协助客户满足合规要求。

恢复报告(PDF):事件时间线、技术分析、恢复效果说明。

取证包(ZIP):内存镜像、日志导出、文件哈希清单,用于客户内部或执法部门审核。

操作手册(DOC):详细恢复步骤和安全建议,可供运维团队参考。

样本提交单(XLS):客户填写感染信息和样本概览,方便后续跟进。

发票与结算单:服务收费凭证,包含服务内容和费用明细。

请立即联系我们的专家团队,获取.sorry勒索恢复帮助:

我们承诺专业保密,尽最大努力恢复您的数据并提供完整的取证资料

Copyright © 2026 JEYUE All Rights Reserved.

13725371968

微信二维码